Οι Zoom και GitLab—δύο από τις πιο κρίσιμες πλατφόρμες για remote work και software development—κυκλοφόρησαν έκτακτες ενημερώσεις ασφαλείας που μπορούν να αποτρέψουν από πλήρη κατάληψη δικτύου έως και διακοπή λειτουργίας συστημάτων.

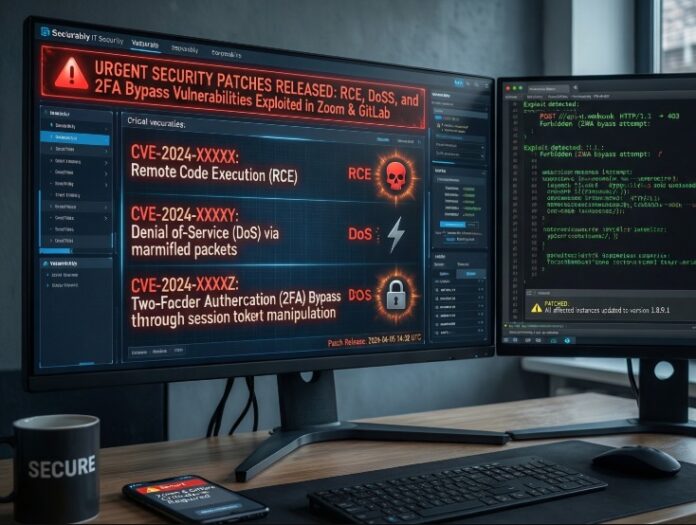

Το πιο ανησυχητικό εύρημα: ένας συμμετέχων σε Zoom meeting θα μπορούσε δυνητικά να εκτελέσει απομακρυσμένο κώδικα (RCE) πάνω σε εταιρική δικτυακή υποδομή, ενώ στο GitLab εντοπίστηκαν πολλαπλά σενάρια επίθεσης που οδηγούν σε DoS και παράκαμψη 2FA.

Γιατί αυτό είναι κρίσιμο για τις επιχειρήσεις

Και οι δύο πλατφόρμες λειτουργούν ως “ραχοκοκαλιά” της καθημερινής λειτουργίας πολλών οργανισμών.

Όταν τέτοια εργαλεία έχουν μαζική υιοθέτηση, το παράθυρο εκμετάλλευσης για επιτιθέμενους παραμένει μεγάλο—ειδικά όταν οι ενημερώσεις καθυστερούν λόγω διαδικασιών ή maintenance windows.

Το κενό ασφαλείας στο Zoom (RCE / Command Injection)

Ένα κενό ασφαλείας σε enterprise δικτυακό εξοπλισμό του Zoom θα μπορούσε να μετατρέψει έναν απλό συμμετέχοντα σε meeting σε “διαχειριστή δικτύου” με κακόβουλες προθέσεις.

- CVE: CVE-2026-22844

- Severity: 9.9/10 (σχεδόν μέγιστο)

- Τύπος: Command Injection → δυνατότητα RCE

- Επηρεάζει: Zoom Node Multimedia Routers (MMR) πριν από την έκδοση 5.2.1716.0

Με απλά λόγια: κάποιος μπαίνει στο καθημερινό σας standup και, μέσω κακόβουλων εντολών, θα μπορούσε να διακυβεύσει ολόκληρη την εταιρική δικτυακή υποδομή.

Η εσωτερική ομάδα ασφαλείας του Zoom εντόπισε το πρόβλημα σε δοκιμές ρουτίνας νωρίτερα αυτή την εβδομάδα.

Προς το παρόν δεν υπάρχουν ενδείξεις ενεργής εκμετάλλευσης στο “άγριο”, όμως ο συνδυασμός υψηλής σοβαρότητας και ευρείας εγκατάστασης το καθιστά ιδιαίτερα επικίνδυνο.

Ποιοι επηρεάζονται περισσότερο

Ο κίνδυνος αφορά κυρίως οργανισμούς που χρησιμοποιούν:

- Zoom Node Meetings

- Hybrid deployments

- Meeting Connector deployments

Τα ζητήματα ασφαλείας στο GitLab (DoS & παράκαμψη 2FA)

Οι χρήστες του GitLab αντιμετωπίζουν ένα πιο σύνθετο τοπίο απειλών: πολλαπλά κενά υψηλής σοβαρότητας δημιουργούν πολλές πιθανές διαδρομές επίθεσης.

Τα επείγοντα patches αυτής της εβδομάδας καλύπτουν πέντε ξεχωριστά κενά ασφαλείας που επηρεάζουν:

- GitLab Community Edition (CE)

- GitLab Enterprise Edition (EE)

Μεταξύ αυτών περιλαμβάνονται:

- Denial-of-Service (DoS)

- Παρακάμψεις two-factor authentication (2FA bypass)

Η πιο χαρακτηριστική απειλή: “crash χωρίς login”

- CVE: CVE-2025-13927

- Σενάριο: Μη αυθεντικοποιημένοι επιτιθέμενοι μπορούν να “ρίξουν” GitLab instances στέλνοντας ειδικά διαμορφωμένα requests με λανθασμένα authentication data.

Δηλαδή: χωρίς σύνδεση, μόνο με το σωστό κακόβουλο payload, μπορούν να σταματήσουν κρίσιμες διαδικασίες ανάπτυξης και παράδοσης λογισμικού.

Ένα μοτίβο που επαναλαμβάνεται

Το τρέχον κύμα ευπαθειών “χτίζει” πάνω σε ανησυχητικά patterns των τελευταίων μηνών:

- Πριν ~3 μήνες, το GitLab είχε αναφέρει παρόμοιες αδυναμίες στη διαχείριση authentication.

- Τα τωρινά κενά καλύπτουν πολλαπλά attack vectors, όπως:

- resource exhaustion σε event collection

- εκμετάλλευση JSON validation σε GraphQL requests

- Σε προηγούμενες αναφορές, API endpoints είχαν εκτεθεί σε DoS με CVSS 6.5–8.5, μια τάση που συνεχίζεται και τώρα.

Τι σημαίνει αυτό για τον οργανισμό σας (risk & impact)

Ο συνδυασμός αυτών των ευπαθειών δημιουργεί μια ασυνήθιστα επείγουσα κατάσταση:

- Για οργανισμούς με Zoom enterprise εξοπλισμό: υπάρχει άμεσο ρίσκο πλήρους συμβιβασμού δικτύου μέσω ενός κατά τα άλλα “αθώου” meeting.

- Για οργανισμούς που βασίζονται στο GitLab: υπάρχει ρίσκο διακοπής του development pipeline από επιτιθέμενους που δεν χρειάζονται καν credentials.

Άμεσες ενέργειες (Action Items)

Zoom:

- Αναβαθμίστε άμεσα σε MMR 5.2.1716.0 ή νεότερη.

GitLab:

- Εφαρμόστε τα τελευταία patches σε όλες τις εγκαταστάσεις:

- Community Edition

- Enterprise Edition

Μην περιμένετε το επόμενο scheduled maintenance. Αυτές δεν είναι “τυπικές ενημερώσεις”—είναι emergency patches.

Σημείωση: Νέα phishing καμπάνια με στόχο πελάτες LastPass.

Κυβερνοεγκληματίες ξεκίνησαν μια εξελιγμένη phishing καμπάνια που στοχεύει πελάτες του LastPass, με επείγουσες ειδοποιήσεις “maintenance” για να κλέψουν master passwords.