- Το Redox OS πέτυχε σημαντικό ορόσημο: πραγματοποιήθηκε για πρώτη φορά commit πλήρως μέσα από το ίδιο το σύστημα.

- Πλέον λειτουργούν στο Redox τόσο ο rustc όσο και ο Cargo, ανοίγοντας τον δρόμο για πιο αυτόνομο dev περιβάλλον.

- Σημαντικές βελτιώσεις σε ασφάλεια, ARM64, POSIX συμβατότητα και νέα πλάνα για εξειδικευμένες εκδόσεις.

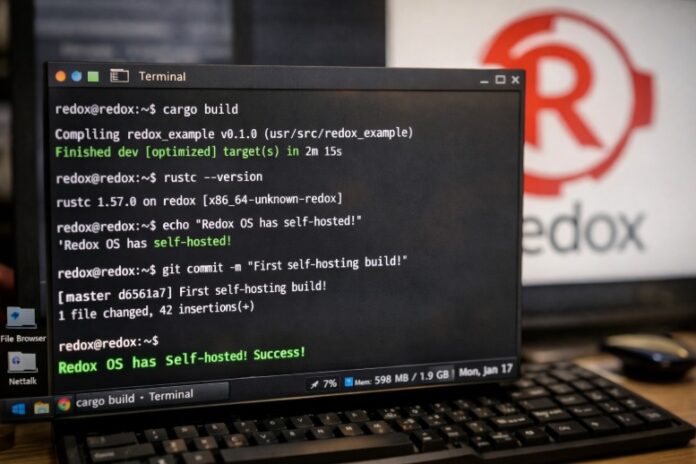

Το λειτουργικό σύστημα Redox OS, γραμμένο εξ ολοκλήρου σε Rust, πέτυχε ένα σημαντικό βήμα στην εξέλιξή του: για πρώτη φορά έγινε δυνατή η ολοκλήρωση ενός commit απευθείας μέσα από το ίδιο το σύστημα.

Τον Ιανουάριο του 2026, το Redox OS έφτασε σε ένα καθοριστικό ορόσημο: οι προγραμματιστές κατάφεραν να πραγματοποιήσουν για πρώτη φορά ένα commit εξ ολοκλήρου από το Redox. Πλέον λειτουργούν στο σύστημα τόσο ο Rust compiler rustc όσο και ο package manager Cargo.

Το «self-hosting» (να κάνεις compile/ανάπτυξη μέσα στο ίδιο το OS) είναι κρίσιμο βήμα για ένα έργο που στοχεύει να γίνει πλήρως αυτόνομη πλατφόρμα ανάπτυξης.

Η εξέλιξη αυτή αποτελεί ένα σημαντικό βήμα προς ένα αυτοδύναμο περιβάλλον ανάπτυξης. Το project προχώρησε σε μεγάλο βαθμό χάρη στον Anhad Singh στο πλαίσιο του Redox Summer of Code. Με τη δουλειά του, οι προγραμματιστές μπορούν πλέον να κάνουν compile απλά προγράμματα σε Rust, C και C++ απευθείας στο Redox.

Παράλληλα, οι developers υλοποίησαν πολλές ακόμη βελτιώσεις. Μια νέα capability-based υποδομή ασφάλειας προσφέρει λεπτομερή δικαιώματα για διεργασίες. Η υποστήριξη SSH επεκτάθηκε και πλέον λειτουργεί αξιόπιστα για απομακρυσμένη πρόσβαση. Επιπλέον, μειώθηκε αισθητά η καθυστέρηση σε USB συσκευές εισόδου.

Εκτεταμένες δυνατότητες boot και υποστήριξη ARM64

Ο bootloader προσφέρει πλέον περιβάλλον επεξεργασίας κειμένου για προσθήκη, αφαίρεση και τροποποίηση boot παραμέτρων. Ο login manager εμπλουτίστηκε με μενού για διαχείριση ενέργειας και διάταξη πληκτρολογίου.

Στο kernel, η διαχείριση μνήμης βελτιώθηκε σημαντικά, ενώ τα συστήματα ARM64 υποστηρίζουν πλέον Dynamic Linking.

Παρότι η πρόοδος είναι μεγάλη, το Redox OS παραμένει έργο σε εξέλιξη. Προτείνεται δοκιμή πρώτα σε VM/εργαστηριακό περιβάλλον.

Καλύτερη POSIX συμβατότητα, διορθώσεις drivers και δουλειά σε RISC‑V

Η POSIX compliance βελτιώθηκε περαιτέρω, αυξάνοντας τη συμβατότητα με λογισμικό τύπου Unix. Επιπλέον διορθώσεις αφορούν τον driver Intel HD Audio, PS/2 touchpads και UEFI firmware.

Οι developers εργάζονται επίσης στο RISC‑V port και έχουν μεταφέρει (port) το QEMU ώστε να λειτουργεί πάνω στο ίδιο το Redox. Όλες οι αλλαγές που υλοποιήθηκαν τον Ιανουάριο βρίσκονται στο Redox blog.

Roadmap: εξειδικευμένες εκδόσεις του Redox

Για το μέλλον, το project σχεδιάζει εξειδικευμένες εκδόσεις:

- Hosted Redox για εικονικές μηχανές (virtual machines)

- Redox Server για edge και cloud περιβάλλοντα, με λειτουργίες sandboxing

- Redox Desktop με ενσωμάτωση COSMIC και υποστήριξη Wayland

Αυτά τα πλάνα είχαν σκιαγραφηθεί ήδη από το 2023 και υλοποιούνται σταδιακά.

Αρχιτεκτονική microkernel και απαιτήσεις πόρων

Το Redox OS βασίζεται σε microkernel αρχιτεκτονική και αξιοποιεί τις ιδιότητες memory safety της Rust για ενίσχυση της ασφάλειας. Υποστηρίζει επεξεργαστές Intel, AMD, ARM και RISC‑V, καθώς και διάφορες συσκευές αποθήκευσης και εισόδου.

Η desktop έκδοση χρειάζεται λιγότερο από 512 MByte RAM, ενώ τα minimal images έχουν μέγεθος κάτω από 50 MByte. Τον Οκτώβριο του 2023, οι developers ανακοίνωσαν για πρώτη φορά πιο συγκεκριμένα σχέδια για Server και Desktop εκδόσεις.

Desktop απαιτήσεις: < 512 MB RAM. Minimal images: < 50 MB.

Πίνακες: σύνοψη βελτιώσεων και στόχων

Κύριες βελτιώσεις που αναφέρονται (Ιανουάριος 2026)

| Περιοχή | Αλλαγή | Όφελος |

|---|---|---|

| Self-hosting | Commit από μέσα στο Redox, λειτουργία rustc και Cargo | Πιο αυτόνομη ανάπτυξη/εργαλεία dev στο ίδιο το OS |

| Ασφάλεια | Capability-based security με granular permissions | Καλύτερος έλεγχος δικαιωμάτων διεργασιών |

| Δικτύωση/Remote | Επέκταση και σταθεροποίηση SSH | Αξιόπιστη απομακρυσμένη πρόσβαση |

| Input | Μείωση latency σε USB συσκευές εισόδου | Καλύτερη απόκριση σε πληκτρολόγιο/ποντίκι |

| Boot/UX | Text-editing για boot params, μενού ενέργειας/keyboard layout | Ευκολότερη παραμετροποίηση και διαχείριση |

| ARM64 | Υποστήριξη Dynamic Linking | Καλύτερη συμβατότητα/λειτουργικότητα σε ARM64 |

Roadmap εκδόσεων Redox (όπως έχει ανακοινωθεί)

| Έκδοση | Στόχος | Κύρια στοιχεία |

|---|---|---|

| Hosted Redox | Virtual machines | Εστίαση σε χρήση/δοκιμές μέσα σε VM |

| Redox Server | Edge & cloud | Sandboxing δυνατότητες για απομόνωση |

| Redox Desktop | Desktop χρήση | Ενσωμάτωση COSMIC και Wayland |

Ενδεικτικές απαιτήσεις/μεγέθη (όπως αναφέρονται)

| Παράμετρος | Τιμή | Σχόλιο |

|---|---|---|

| RAM για desktop έκδοση | < 512 MB | Ελαφρύ αποτύπωμα για desktop στόχευση |

| Μέγεθος minimal images | < 50 MB | Κατάλληλο για δοκιμές/εξειδικευμένες χρήσεις |

Τι σημαίνει πρακτικά το self-hosting και πως να αξιολογήσετε το Redox OS

Το ότι το Redox OS μπορεί πλέον να τρέξει rustc και Cargo και να ολοκληρώσει ένα commit «από μέσα» είναι κάτι παραπάνω από συμβολικό.

Στην πράξη, μειώνει την εξάρτηση από άλλα λειτουργικά για τον καθημερινό κύκλο ανάπτυξης (edit → build → test) και κάνει πιο ρεαλιστικό το να μεταφερθούν περισσότερα εργαλεία και βιβλιοθήκες στο ίδιο το οικοσύστημα του Redox.

Αυτό έχει ιδιαίτερη σημασία σε ένα microkernel OS, όπου η ωριμότητα των εργαλείων χρήστη είναι καθοριστική για να επιταχυνθεί η πρόοδος.

Αν θέλετε να το αξιολογήσετε χωρίς ρίσκο, η πιο ασφαλής προσέγγιση είναι ένα εργαστηριακό setup σε εικονικό περιβάλλον.

Δοκιμάστε αρχικά βασικά σενάρια: εκκίνηση, SSH απομακρυσμένη πρόσβαση, πληκτρολόγιο/ποντίκι (ιδίως USB) και απλό compilation ενός «hello world» σε Rust.

Στη συνέχεια, επεκταθείτε σε μικρά utilities σε C/C++ για να δείτε πού σας περιορίζει η POSIX συμβατότητα.

Checklist για developers

- Εργαλεία build: επιβεβαιώστε ότι rustc/Cargo δουλεύουν στο δικό σας target (x86_64 ή ARM64) και ότι τα builds είναι επαναλήψιμα.

- Δικαιώματα διεργασιών: μελετήστε το capability-based μοντέλο και σχεδιάστε ελάχιστα δικαιώματα (least privilege) για services που «ανοίγονται» στο δίκτυο.

- Συμβατότητα Unix: καταγράψτε ποια εργαλεία σας λείπουν (shell utilities, βιβλιοθήκες, system calls) πριν επιχειρήσετε port μεγαλύτερων έργων.

Γιατί έχει αξία το capability-based security

Σε πολλά κλασικά μοντέλα, μια διεργασία με υπερβολικά δικαιώματα γίνεται εύκολος στόχος: ένα bug μπορεί να μετατραπεί σε πλήρη παραβίαση. Με granular capabilities, μπορείτε να «κόψετε» το περιττό δικαίωμα από την αρχή και να περιορίσετε τον αντίκτυπο μιας εκμετάλλευσης.

Αυτό συνδέεται άμεσα και με τη μελλοντική στόχευση του Redox Server σε sandboxing για edge/cloud.

Τέλος, αν σκοπεύετε να συνεισφέρετε, το self-hosting μπορεί να αλλάξει τον ρυθμό συνεργασίας: περισσότερες διορθώσεις μπορούν να γίνουν και να δοκιμαστούν στο ίδιο το Redox, με γρηγορότερο feedback για drivers, POSIX στρώμα και εργαλεία χρήστη.

Το κλειδί είναι να ξεκινήσετε μικρά, να μετράτε τι λειτουργεί στο δικό σας περιβάλλον και να στέλνετε αναφορές με σαφή βήματα αναπαραγωγής.