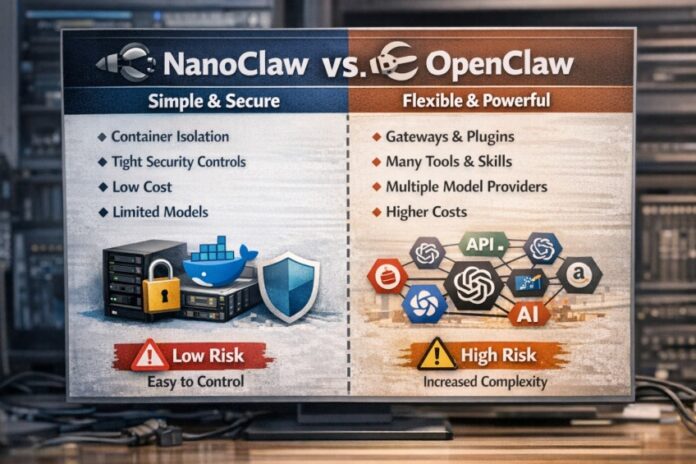

- Το NanoClaw δίνει προτεραιότητα στη μικρή πολυπλοκότητα και στην απομόνωση μέσω containers, ώστε να είναι πιο εύκολο να το εμπιστευτείς και να το ελέγξεις.

- Το OpenClaw στοχεύει στη μέγιστη ευελιξία, με gateway, skills, plugins και πολλούς model providers, αλλά ανεβάζει το λειτουργικό ρίσκο.

- Ο «καλύτερος AI agent» εξαρτάται από το αν θέλεις ασφάλεια και απλότητα ή οικοσύστημα και κλιμάκωση σε workflows πολλών εργαλείων.

Οι AI agents έχουν περάσει από το “απαντάω ερωτήσεις” στο “εκτελώ εργασίες”, με πρόσβαση σε αρχεία, browser και εφαρμογές.

Αυτή η μετάβαση φέρνει μεγάλα κέρδη παραγωγικότητας, αλλά δημιουργεί νέους κινδύνους ασφάλειας.

Σε αυτό το άρθρο θα κάνουμε πλήρη αξιολόγηση και σύγκριση NanoClaw vs OpenClaw, με κριτήρια αρχιτεκτονικής, ασφάλειας, μοντέλων, επεκτασιμότητας και κόστους.

Ο στόχος είναι να φύγεις με πρακτική απόφαση, όχι με γενικές εντυπώσεις.

Το OpenClaw είναι ευρέως γνωστό ως self-hosted agent runtime με “gateway” που δρομολογεί μηνύματα, εργαλεία και συνεδρίες. Το NanoClaw αυτοπροσδιορίζεται ως ελαφριά εναλλακτική, χτισμένη πάνω στο Claude Agent SDK.

Τι είναι ένας AI agent και γιατί η σύγκριση έχει σημασία

Ένας AI agent είναι σύστημα που συνδυάζει ένα LLM με εργαλεία, μνήμη και βρόχο εκτέλεσης, ώστε να ολοκληρώνει στόχους με πολλαπλά βήματα. Στην πράξη, ο agent μπορεί να διαβάσει δεδομένα, να πάρει αποφάσεις και να εκτελέσει ενέργειες με διαπιστευτήρια.

Η σύγκριση NanoClaw vs OpenClaw είναι σημαντική επειδή αντιπροσωπεύουν δύο διαφορετικές φιλοσοφίες, που οδηγούν σε διαφορετική εμπιστοσύνη, συντήρηση και ρίσκο. Αν δώσεις σε έναν agent πρόσβαση σε email, αρχεία ή GitHub, η αρχιτεκτονική γίνεται εξίσου σημαντική με το μοντέλο.

Με απλά λόγια, το ερώτημα δεν είναι μόνο «ποιος agent είναι πιο έξυπνος», αλλά «ποιος agent είναι πιο ασφαλής, πιο ελέγξιμος και πιο αξιόπιστος». Για τις περισσότερες ομάδες, η εμπιστοσύνη χτίζεται από περιορισμούς, καταγραφή και απομόνωση, όχι από υποσχέσεις.

Τα κριτήρια αξιολόγησης που θα χρησιμοποιήσουμε

Για να μη μείνουμε σε γενικές συγκρίσεις, θα αξιολογήσουμε τα δύο εργαλεία με συγκεκριμένα κριτήρια. Κάθε κριτήριο επηρεάζει διαφορετικά την καθημερινή χρήση και το επίπεδο ρίσκου που αναλαμβάνεις.

- Αρχιτεκτονική: πού “τρέχει” ο agent, πού ζει η μνήμη και πού εκτελούνται τα εργαλεία.

- Ασφάλεια: sandboxing, απομόνωση, πολιτικές εργαλείων και επιφάνεια επίθεσης από skills.

- Μοντέλα: single-provider ή multi-provider, δυνατότητα τοπικών μοντέλων και έλεγχος κόστους.

- Επεκτασιμότητα: skills, plugins, ενσωματώσεις και συντήρηση σε βάθος χρόνου.

- Εμπειρία χρήσης: εγκατάσταση, onboarding, debugging και καθημερινή λειτουργία.

Στο τέλος θα δώσουμε «νικητή ανά σενάριο χρήσης», γιατί ο καλύτερος agent δεν είναι ένας για όλους. Ένας agent για προσωπική αυτοματοποίηση δεν έχει τις ίδιες ανάγκες με έναν agent σε εταιρικό περιβάλλον.

Γρήγορη σύγκριση χαρακτηριστικών (σε έναν πίνακα)

| Κριτήριο | NanoClaw | OpenClaw |

|---|---|---|

| Φιλοσοφία | Μικρό, αναγνώσιμο, «customization = code». | Πλατφόρμα, «gateway + skills + plugins». |

| Απομόνωση | Agents σε Linux containers ως κύριο security boundary. | Sandboxing προαιρετικό, με Docker-based tool sandbox. |

| Model providers | Single-provider μέσω Claude Agent SDK. | Multi-provider με registry και κανόνες επιλογής μοντέλου. |

| Ρύθμιση και config | Λιγότερα knobs, περισσότερη αλλαγή μέσω κώδικα. | Ισχυρό schema-validated config και Control UI. |

| Οικοσύστημα skills | Skills μέσω Claude Code και στοχευμένες επεκτάσεις. | Skills ως folders με SKILL.md και marketplace προσέγγιση. |

Αρχιτεκτονική: πως δουλεύει το NanoClaw

Το NanoClaw έχει μια ξεκάθαρη υπόσχεση, δηλαδή να είναι «μικρό αρκετά για να το διαβάσεις» και να το προσαρμόσεις με ασφάλεια. Η προσέγγιση του δίνει έμφαση στο να καταλάβεις τι τρέχει και πού, πριν του εμπιστευτείς δεδομένα.

Ο βασικός μηχανισμός ασφάλειας είναι ότι οι agents εκτελούνται σε Linux containers, αντί να μοιράζονται έναν ενιαίο process στον host. Έτσι, όταν ο agent κάνει browser automation ή τρέχει εντολές, το κάνει μέσα στο container boundary.

Στα τεχνικά, το NanoClaw περιγράφει container image βασισμένο σε node:22-slim, με εγκατεστημένο Chromium και global εργαλεία για agent workflows. Η εκτέλεση διαβάζει input από stdin και ο container τερματίζει με ephemeral συμπεριφορά.

Επιπλέον, το NanoClaw βάζει μεγάλη έμφαση στη διαχείριση secrets και mounts, ώστε ο agent να βλέπει μόνο ό,τι έχεις επιτρέψει. Ένα χαρακτηριστικό παράδειγμα είναι η σκίαση του .env με /dev/null, ώστε να αποφεύγεται η ανάγνωση μυστικών από τον agent.

Αρχιτεκτονική: πώς δουλεύει το OpenClaw

Το OpenClaw τοποθετείται ως agent runtime με έναν κεντρικό μηχανισμό, τον Gateway, ο οποίος δέχεται μηνύματα, δρομολογεί συνεδρίες και επιβλέπει εργαλεία. Η ιδέα είναι ότι ο Gateway λειτουργεί σαν control plane ανάμεσα σε κανάλια, μοντέλα και εκτέλεση.

Η ρύθμιση γίνεται με configuration αρχείο στο ~/.openclaw/openclaw.json, το οποίο έχει strict validation και απορρίπτει άγνωστα keys ή λάθος τύπους. Αυτό είναι καλό για σταθερότητα, αλλά απαιτεί πειθαρχία όταν πειράζεις policies ή sandbox settings.

Σημαντικό στοιχείο είναι το μοντέλο “workspace”, όπου ο agent φορτώνει context από αρχεία όπως SOUL.md, AGENTS.md και TOOLS.md. Αυτή η προσέγγιση κάνει την «προσωπικότητα» και τους κανόνες του agent πιο αναπαραγώγιμους, επειδή ζουν σε αρχεία και όχι σε ένα chat thread.

Το OpenClaw έχει επίσης επίσημη τεκμηρίωση για release channels όπως stable, beta και dev, με εντολές ενημέρωσης από CLI. Αυτό δείχνει ώριμη διαδικασία κυκλοφορίας, αλλά επίσης σημαίνει ότι οι αλλαγές μπορούν να επηρεάσουν workflows και sandbox συμπεριφορά.

Εγκατάσταση και πρώτη εμπειρία χρήσης

Εγκατάσταση NanoClaw

Το NanoClaw δείχνει να στοχεύει σε γρήγορο setup, με απλό clone του repo και εκκίνηση μέσω Claude CLI. Το project τοποθετεί την αυτοματοποίηση setup μέσα στη ροή του Claude, αντί για μεγάλο installer.

Στην πράξη, αυτό λειτουργεί καλά αν είσαι ήδη στο οικοσύστημα Anthropic και θέλεις agent που δένει φυσικά με Claude εργαλειακότητα. Αν όμως χρειάζεσαι multi-provider, το NanoClaw δεν έχει σχεδιαστεί για αυτήν τη χρήση.

Εγκατάσταση OpenClaw

Το OpenClaw μοιάζει περισσότερο με πλατφόρμα, άρα έχει περισσότερες επιλογές εγκατάστασης και περισσότερα σημεία όπου μπορεί να «στραβώσει» κάτι. Από την άλλη, έχει ισχυρότερη τεκμηρίωση και tooling για ενημερώσεις, κανάλια και configuration.

Ένα πρακτικό πλεονέκτημα είναι ότι το OpenClaw περιγράφει Control UI με form-based διαχείριση config και schema-driven βοήθεια πεδίων. Αυτό μειώνει τα λάθη, αλλά δεν εξαφανίζει την ανάγκη να κατανοήσεις sandboxing, tool policies και access control.

Μοντέλα και providers: ελευθερία επιλογών ή στοχευμένη απλότητα

Στο επίπεδο μοντέλων, η διαφορά είναι θεμελιώδης και καθορίζει σχεδόν όλα τα υπόλοιπα tradeoffs. Το NanoClaw είναι single-provider by design, ενώ το OpenClaw χτίζει layer για πολλούς providers και κανόνες επιλογής.

Το NanoClaw δηλώνει ότι τρέχει αποκλειστικά πάνω στο Anthropic Claude Agent SDK, άρα οι δυνατότητες του agent εξαρτώνται από τη συγκεκριμένη στοίβα. Αυτό είναι καλό για συγκέντρωση, αλλά περιορίζει επιλογές όταν θες pricing arbitrage ή τοπικά μοντέλα.

Το OpenClaw έχει τεκμηρίωση για model refs σε μορφή provider/model και για CLI εντολές επιλογής μοντέλων, allowlists και fallbacks. Αυτό ευνοεί περιβάλλοντα όπου θες διαφορετικά μοντέλα ανά agent, ανά εργασία, ή ανά κόστος.

| Θέμα | NanoClaw | OpenClaw |

|---|---|---|

| Επιλογή μοντέλου | Εντός Claude Agent SDK, χωρίς multi-provider layer. | Provider registry, μοντέλα ανά agent, allowlists και fallbacks. |

| Vendor risk | Μεγαλύτερη εξάρτηση από έναν vendor και τις πολιτικές του. | Μικρότερη εξάρτηση, με δυνατότητα αλλαγής provider όταν αλλάζουν όροι. |

| Κόστος | Κόστος καθορίζεται κυρίως από Claude usage και agent runtime patterns. | Κόστος βελτιστοποιείται με επιλογή μοντέλων, rate limits και policy ανά agent. |

Εργαλεία, skills και επεκτάσεις: διαφορετικές φιλοσοφίες κλιμάκωσης

OpenClaw: skills ως προϊόν και οικοσύστημα

Το OpenClaw ορίζει τα skills ως directories που περιέχουν ένα SKILL.md με metadata και οδηγίες χρήσης εργαλείων. Αυτό δίνει ένα καθαρό συμβόλαιο για το πώς «μαθαίνει» ο agent να εκτελεί συγκεκριμένα workflows.

Η τεκμηρίωση περιγράφει πολλαπλές τοποθεσίες φόρτωσης skills, με συγκεκριμένη προτεραιότητα, ώστε να μπορείς να κάνεις overrides σε επίπεδο workspace ή χρήστη. Αυτή η δομή βοηθά ομάδες, αλλά δημιουργεί περισσότερα moving parts όταν κάνεις debugging.

Το ρίσκο είναι ότι τα skills, στην πράξη, είναι «κώδικας και οδηγίες από τρίτους» που μπορεί να εκτελεστούν σε περιβάλλον με πρόσβαση σε δεδομένα. Για αυτόν τον λόγο, η ασφάλεια του οικοσυστήματος skills είναι κομμάτι της συνολικής ασφάλειας του agent.

NanoClaw: επεκτασιμότητα μέσω μικρού κώδικα και containers

Το NanoClaw προτιμά το μοντέλο «fork και προσαρμογή», υποστηρίζοντας ότι ο μικρός κώδικας είναι πιο ασφαλής, επειδή μπορείς να τον διαβάσεις και να τον ελέγξεις. Αυτή η προσέγγιση βολεύει όσους θέλουν bespoke agent, όχι γενικό marketplace.

Επιπλέον, επειδή οι agents τρέχουν σε containers, μπορείς να χτίσεις πιο καθαρές boundaries ανά agent ή ανά group. Το NanoClaw περιγράφει mounts και allowlists, που λειτουργούν σαν “least privilege” εκδοχή πρόσβασης σε αρχεία.

Μνήμη και “εγκέφαλος”: αρχεία workspace ή βάση δεδομένων

Το OpenClaw βασίζεται έντονα σε workspace files που εγχέονται στο prompt, ώστε οι κανόνες και η ταυτότητα του agent να είναι εξωτερικοποιημένα. Αυτή η επιλογή διευκολύνει reviews, version control και αναπαραγωγιμότητα συμπεριφοράς.

Το NanoClaw αναφέρει persistent SQLite memory και per-group αρχεία μνήμης, ώστε ο agent να διατηρεί context χωρίς εξωτερική βάση. Η προσέγγιση αυτή είναι πρακτική για προσωπική χρήση, ειδικά όταν θες γρήγορο setup χωρίς πολλά components.

Η ουσία είναι ότι το OpenClaw σε ωθεί να φτιάξεις “κανόνες ως αρχεία”, ενώ το NanoClaw σε ωθεί να φτιάξεις “κανόνες ως κώδικα”. Και τα δύο μπορούν να δουλέψουν, αλλά το καθένα μεταφέρει το κόστος συντήρησης σε διαφορετικό σημείο.

Ασφάλεια: το σημείο που κερδίζεις ή χάνεις την εμπιστοσύνη σου

Η ασφάλεια στους agents δεν είναι μόνο “να μην κάνει ζημιά”, αλλά να μην πειστεί να κάνει τη λάθος ενέργεια από κακόβουλο περιεχόμενο. Ένα κλασικό παράδειγμα είναι το prompt injection, όπου οδηγίες κρύβονται σε email, webpage ή έγγραφα που διαβάζει ο agent.

Το OpenClaw έχει επίσημη θέση ότι το trust model είναι προσωπικός assistant, δηλαδή ένας έμπιστος operator ανά gateway, όχι πολυ-μισθωτικό περιβάλλον για αντίπαλους χρήστες. Αυτό είναι σημαντικό, γιατί δείχνει σε ποιο threat model θεωρείται “εντός προδιαγραφών” η λειτουργία.

Στο OpenClaw, το sandboxing επιτρέπει εκτέλεση εργαλείων μέσα σε Docker containers, με ρυθμίσεις για scope και workspaceAccess. Αυτή η δυνατότητα μειώνει το blast radius, αλλά δεν μετατρέπει το σύστημα σε τέλειο security boundary.

Παράλληλα, εξωτερικές αναφορές έχουν τονίσει κινδύνους από marketplace skills και από τη μίξη “μη έμπιστων οδηγιών” με “εκτελέσιμο κώδικα”. Υπάρχουν επίσης δημόσιες προειδοποιήσεις για το ότι τέτοια runtimes δεν πρέπει να τρέχουν σε τυπικά workstations χωρίς ισχυρή απομόνωση.

Στο NanoClaw, το βασικό security story είναι ότι κάθε agent τρέχει σε container με συγκεκριμένα mounts, με διαδικασίες που περιορίζουν τη διαρροή secrets. Η τεκμηρίωση δίνει concrete λεπτομέρειες, όπως allowlists roots και μπλοκάρισμα patterns, για να αποφεύγονται ευαίσθητοι φάκελοι.

| Θέμα ασφάλειας | NanoClaw | OpenClaw |

|---|---|---|

| Κύριο security boundary | Containers για όλους τους agents, ως προεπιλογή. | Gateway στον host, με προαιρετικό Docker sandbox για tools. |

| Filesystem πρόσβαση | Mount allowlists, read-only roots, και συγκεκριμένα paths ανά group. | Workspace μοντέλο και sandbox workspaceAccess, με πολιτικές ανά agent. |

| Skills supply chain | Λιγότερο marketplace-driven, περισσότερη προσαρμογή μέσα στο fork. | Μεγάλη επιφάνεια επίθεσης αν εγκαθιστάς τρίτα skills χωρίς review. |

| Λειτουργική σύσταση | Καλύτερο για προσωπικό agent με “deny-by-default” mounts. | Απαιτεί αυστηρή απομόνωση, tool policy και sandboxing για ασφαλή πειραματισμό. |

Μην τρέχεις agent με πρόσβαση σε κύριο email, παραγωγικά API keys ή work laptop χωρίς απομόνωση, επειδή τα λάθη είναι θέμα “πότε”, όχι “αν” θα γίνει το κακό.

Κόστος και λειτουργικά: τι αλλάζει στην πράξη το 2026

Το κόστος στους agents δεν είναι μόνο η τιμή του μοντέλου, αλλά και το πόσο “τρέχει” ο agent χωρίς επίβλεψη. Όταν έχεις scheduled tasks, browser loops και retries, η κατανάλωση tokens μπορεί να ξεφύγει από τα ανθρώπινα πρότυπα χρήσης.

Στις 4 Απριλίου 2026 υπήρξε σημαντική αλλαγή στην πρακτική χρήση, επειδή η Anthropic περιόρισε τη χρήση συνδρομητικών ορίων σε τρίτα agent εργαλεία, όπως το OpenClaw. Αυτό μετακινεί πολλά setups σε pay-as-you-go ή καθαρή API billing λογική.

Εδώ το OpenClaw έχει ένα στρατηγικό πλεονέκτημα, επειδή η multi-provider λογική επιτρέπει να μετακινήσεις workloads σε άλλους providers ή σε πιο φθηνά μοντέλα. Αντίθετα, το NanoClaw παραμένει δεμένο σε Claude SDK, άρα το κόστος ελέγχεται κυρίως με περιορισμό εργασιών.

| Σενάριο | Τι “καίει” χρήματα | Ποια λύση ταιριάζει |

|---|---|---|

| Προσωπικός agent 24/7 | Background loops, web browsing, retries και μεγάλα contexts μνήμης. | NanoClaw αν θες έλεγχο και απομόνωση από την αρχή. |

| Ομάδα με πολλούς agents | Πολλαπλές συνεδρίες, διαφορετικά εργαλεία, και πιο σύνθετα policies. | OpenClaw για routing, config schema και multi-provider στρατηγική. |

| Ασφαλής πειραματισμός | Κόστος debugging, misconfigurations και “σπασμένα” tool permissions. | OpenClaw με sandbox explain και strict tool policy, ή NanoClaw με περιορισμένα mounts. |

Κοινότητα και ωριμότητα: ποιος έχει πιο “βαριά” πλατφόρμα

Το OpenClaw φαίνεται να έχει πολύ μεγαλύτερη κοινότητα και δραστηριότητα, κάτι που φαίνεται και από το μέγεθος του GitHub repo. Στις 19 Απριλίου 2026, το GitHub UI έδειχνε περίπου 360k stars και 73k forks για το openclaw/openclaw.

Το NanoClaw είναι μικρότερο αλλά ενεργό, και στο GitHub UI εμφανιζόταν περίπου 27.5k stars και 12.3k forks στο qwibitai/nanoclaw. Αυτό το μέγεθος ταιριάζει με τον στόχο του, δηλαδή να μείνει lightweight και πιο εύκολο να ελεγχθεί.

Πρακτικά, μεγαλύτερη κοινότητα σημαίνει περισσότερα integrations, περισσότερα guides και περισσότερα fixes, αλλά σημαίνει και μεγαλύτερο “supply chain surface”. Αν ο agent εγκαθιστά skills από τρίτους, η κοινότητα είναι δύναμη και ρίσκο μαζί.

Ποιος είναι ο καλύτερος AI agent: νικητής ανά σενάριο

Αν πρέπει να απαντήσουμε τίμια στο «ποιος είναι ο καλύτερος», η απάντηση είναι «εξαρτάται από το τι θεωρείς επιτυχία». Παρόλα αυτά, υπάρχουν καθαρά μοτίβα επιλογής, που επαναλαμβάνονται σε πραγματικά setups.

Διάλεξε NanoClaw αν προτεραιότητά σου είναι η ασφάλεια και η απλότητα

- Θέλεις containers ως προεπιλογή και όχι ως “προαιρετικό feature”.

- Θέλεις να καταλάβεις τον agent κώδικα και να κάνεις fork-based προσαρμογές.

- Θέλεις single-provider στοίβα, ώστε οι συμπεριφορές και τα εργαλεία να είναι πιο προβλέψιμα.

Με λίγα λόγια, το NanoClaw βγάζει νόημα όταν ο agent είναι προσωπικός, έχει πρόσβαση σε ευαίσθητα δεδομένα και προτιμάς να περιορίσεις την πολυπλοκότητα. Η προσέγγιση «λιγότερα features, περισσότερα boundaries» είναι συχνά η σωστή σε high-trust περιβάλλοντα.

Διάλεξε OpenClaw αν προτεραιότητά σου είναι το οικοσύστημα και η κλιμάκωση workflows

- Θέλεις multi-provider και διαφορετικά μοντέλα ανά agent ή ανά εργασία.

- Θέλεις skills, plugins και σαφείς κανόνες config, με schema και Control UI.

- Θέλεις να χτίσεις αυτοματοποίηση που θυμίζει platform, όχι απλώς έναν assistant.

Το OpenClaw βγάζει νόημα όταν η αξία είναι η ορχήστρωση πολλών εργαλείων, η τυποποίηση και η επέκταση, με δυνατότητα να αλλάζεις provider όταν αλλάζουν οι όροι. Η προϋπόθεση είναι να πάρεις σοβαρά το sandboxing, τα tool policies και την απομόνωση.

Αν δεν έχεις ακόμα threat model, ξεκίνα με NanoClaw για ασφαλή βάση και πήγαινε σε OpenClaw όταν χρειαστείς multi-provider και πλατφορμική επέκταση.

Συμπέρασμα

Το NanoClaw και το OpenClaw δεν ανταγωνίζονται μόνο σε features, αλλά σε φιλοσοφία. Το NanoClaw ποντάρει σε αναγνωσιμότητα και απομόνωση, ενώ το OpenClaw ποντάρει σε οικοσύστημα, configurability και provider flexibility.

Αν ο στόχος σου είναι ένας agent που να μπορείς να τον εμπιστευτείς γρήγορα, με σαφή boundaries, το NanoClaw είναι πιο καθαρή επιλογή. Αν ο στόχος σου είναι μια πλατφόρμα agents που μεγαλώνει με integrations και μοντέλα, το OpenClaw είναι η πιο ισχυρή βάση.

Σημείωση: Οι πολιτικές χρήσης και χρέωσης των model providers αλλάζουν συχνά, άρα η «καλύτερη επιλογή κόστους» μπορεί να αλλάξει μέσα σε εβδομάδες.