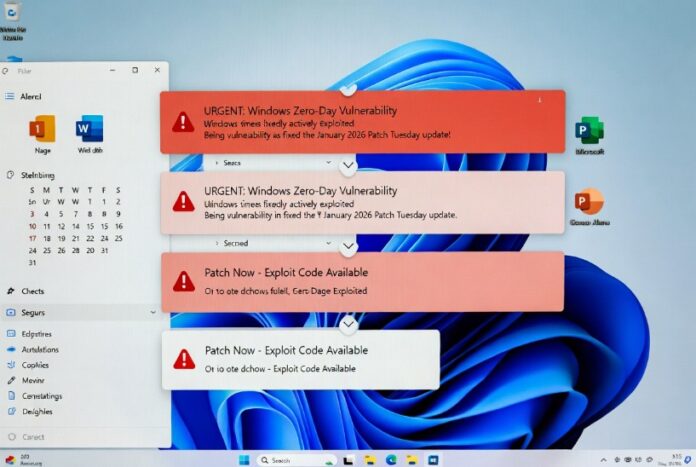

Τουλάχιστον ένα κενό ασφαλείας των Windows που διορθώθηκε στο Patch Tuesday του Ιανουαρίου αξιοποιείται ήδη ενεργά από τους επιτιθέμενους. Οι χρήστες πρέπει να ενημερώσουν άμεσα τα συστήματά τους.

Η Microsoft, στο πρώτο Patch Tuesday του 2026, διόρθωσε πλήθος κενών ασφαλείας στο λειτουργικό Windows και σε άλλα προϊόντα της.

Μία από αυτές τις ευπάθειες ήδη αξιοποιείται ενεργά. Παράλληλα, υπάρχουν και άλλα επικίνδυνα σημεία που αξίζει να κλείσουν άμεσα.

Γι’ αυτό, οι χρήστες θα πρέπει να εγκαταστήσουν το συντομότερο δυνατό τις ενημερώσεις που διατέθηκαν το βράδυ της 13ης Ιανουαρίου.

Η ευπάθεια που αξιοποιείται ήδη σε πραγματικές επιθέσεις

Το κενό ασφαλείας που εκμεταλλεύονται ήδη οι επιτιθέμενοι έχει καταχωριστεί ως CVE-2026-20805 και λαμβάνει CVSS 5,5 (μεσαίας σοβαρότητας).

Σύμφωνα με τη Microsoft, πρόκειται για ευπάθεια διαρροής πληροφοριών (Information Disclosure) στον Desktop Window Manager των Windows, μέσω της οποίας οι επιτιθέμενοι μπορούν να αποκτήσουν «μια διεύθυνση τμήματος από ένα απομακρυσμένο ALPC port».

Η Microsoft δεν δίνει περισσότερες λεπτομέρειες για το είδος και την έκταση των επιθέσεων που έχουν παρατηρηθεί.

Ωστόσο, ο σχετικά «ήπιος» δείκτης σοβαρότητας υποδηλώνει ότι η CVE-2026-20805 πιθανότατα αποτελεί μέρος μιας αλυσίδας επίθεσης, όπου εμπλέκονται και άλλα κενά ασφαλείας.

Μάλιστα, και η αμερικανική υπηρεσία κυβερνοασφάλειας CISA εξέδωσε προειδοποίηση για την CVE-2026-20805, θεωρώντας την «σημαντικό κίνδυνο» για επιχειρήσεις.

Επιπλέον κενά σε Windows και Office

Θετικό στοιχείο του Patch Tuesday Ιανουαρίου είναι ότι καμία από τις διορθωμένες ευπάθειες δεν φτάνει CVSS 9,0 ή υψηλότερο. Παρ’ όλα αυτά, η Microsoft χαρακτηρίζει ορισμένα ζητήματα ως κρίσιμα, όπως:

- Δύο ευπάθειες κλιμάκωσης δικαιωμάτων (privilege escalation):

- στη VBS enclave

- στη Windows Graphics Component

- Ένα σφάλμα τύπου use-after-free στο LSASS, μέσω του οποίου μπορεί να γίνει έγχυση κακόβουλου κώδικα.

Επιπλέον, υπάρχουν πέντε “κρίσιμες” ευπάθειες στο Microsoft Office (CVE-2026-20955, CVE-2026-20957, CVE-2026-20952, CVE-2026-20953, CVE-2026-20944), οι οποίες επιτρέπουν σε επιτιθέμενους να εκτελέσουν απομακρυσμένα κακόβουλο κώδικα.

Σε ορισμένες περιπτώσεις μάλιστα αναφέρεται ως «διάνυσμα επίθεσης» ακόμη και το Preview Pane, κάτι που σημαίνει ότι για επιτυχημένη εκμετάλλευση μπορεί να μην απαιτείται καν αλληλεπίδραση από τον χρήστη.

Ποιοι προστατεύονται με τα updates

Όποιος εγκαταστήσει τις νεότερες ενημερώσεις ασφαλείας για:

- Windows 10

- Windows 11

- όλες τις ακόμη υποστηριζόμενες εκδόσεις Windows Server

- και τις υποστηριζόμενες εκδόσεις Microsoft Office

…θα είναι προστατευμένος από τα παραπάνω κενά.

Συνολικά, η Microsoft διόρθωσε 115 ευπάθειες στο Patch Tuesday Ιανουαρίου, εκ των οποίων τρεις προήλθαν από έργα τρίτων (όπως το Chromium). Ο Δεκέμβριος ήταν πιο «ήπιος», με 70 διορθώσεις.

Τι σημαίνει πρακτικά για χρήστες και επιχειρήσεις

Το ότι μια ευπάθεια τύπου Information Disclosure αξιοποιείται «στον πραγματικό κόσμο» είναι ιδιαίτερα ενδεικτικό: τέτοιες αδυναμίες σπάνια αποτελούν από μόνες τους το τελικό βήμα μιας επίθεσης. Πιο συχνά λειτουργούν ως «εργαλείο» μέσα σε attack chain.

Για παράδειγμα, μια διαρροή διευθύνσεων μνήμης μπορεί να βοηθήσει έναν επιτιθέμενο να παρακάμψει άμυνες όπως το ASLR (Address Space Layout Randomization), διευκολύνοντας στη συνέχεια την εκτέλεση άλλων exploit (π.χ. για απομακρυσμένη εκτέλεση κώδικα ή για κλιμάκωση δικαιωμάτων).

Ιδιαίτερη προσοχή χρειάζεται όταν στο παιχνίδι μπαίνει το Microsoft Office και μάλιστα με αναφορές στο Preview Pane.

Σε αρκετά εταιρικά περιβάλλοντα, οι χρήστες «σαρώνουν» συνημμένα μέσα από την προεπισκόπηση, χωρίς να τα ανοίγουν πλήρως.

Αν μια ευπάθεια μπορεί να ενεργοποιηθεί με ελάχιστη ή μηδενική αλληλεπίδραση, τότε τα phishing emails γίνονται ακόμα πιο επικίνδυνα.

Γρήγορα βήματα προστασίας (πέρα από την εγκατάσταση των patches)

- Ενεργοποιήστε αυτόματες ενημερώσεις και βεβαιωθείτε ότι ολοκληρώνονται με επανεκκίνηση, γιατί πολλά patches «μένουν μισά» χωρίς reboot.

- Σε εταιρείες, εφαρμόστε σταδιακή διάθεση (pilot ring → ευρύτερο rollout) μέσω Intune/WSUS/Windows Update for Business, ώστε να μειωθεί ο κίνδυνος ασυμβατότητας.

- Περιορίστε την επιφάνεια επίθεσης του Office:

- κρατήστε ενεργό το Protected View

- μπλοκάρετε μακροεντολές από το Internet όπου είναι εφικτό

- εξετάστε κανόνες Attack Surface Reduction (ASR) στο Microsoft Defender (π.χ. περιορισμός child processes από Office).

- Ελέγξτε δικαιώματα: η αρχή του ελάχιστου προνομίου (least privilege) μειώνει τη ζημιά ακόμα κι αν «τρέξει» κακόβουλος κώδικας.

- Μην αγνοείτε ενημερώσεις τρίτων: αφού αναφέρονται patches από Chromium, κρατήστε ενημερωμένα και τα Edge/Chrome σε όλους τους σταθμούς εργασίας.

Τέλος, για ομάδες IT έχει αξία η παρακολούθηση logs/alerts σε EDR/SIEM, γιατί μια ενεργά εκμεταλλευόμενη CVE συχνά συνοδεύεται από εκστρατείες που αλλάζουν γρήγορα τεχνικές και υποδομές.