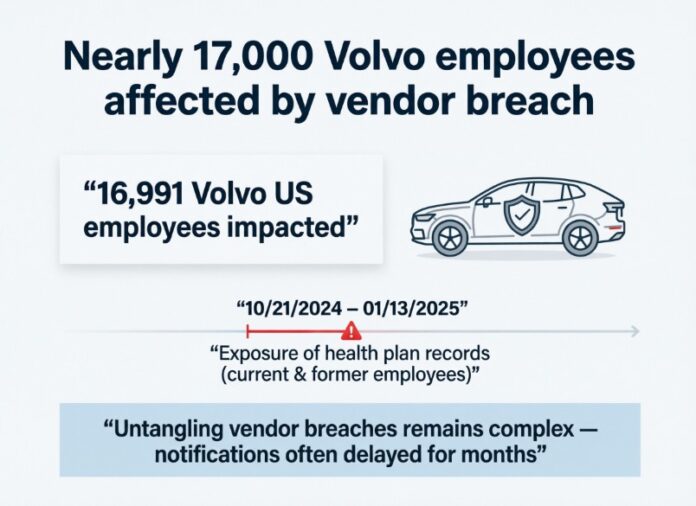

- Παραβίαση στην Conduent (outsourcer παροχών/HR) οδήγησε σε έκθεση δεδομένων 16.991 εργαζομένων της Volvo στις ΗΠΑ.

- Οι εισβολείς είχαν πρόσβαση από 21/10/2024 έως 13/01/2025, συλλέγοντας αρχεία που συνδέονται με τρέχοντα ή παλαιότερα health plans.

- Η υπόθεση δείχνει πόσο δύσκολα «ξεμπλέκονται» οι vendor breaches και γιατί οι ειδοποιήσεις μπορεί να καθυστερούν μήνες.

Τι συνέβη: παραβίαση στην Conduent και έκθεση δεδομένων εργαζομένων

Σχεδόν 17.000 εργαζόμενοι της Volvo είδαν τα προσωπικά τους δεδομένα να εκτίθενται, αφού κυβερνοεγκληματίες παραβίασαν την Conduent, έναν κολοσσό του outsourcing που διαχειρίζεται παροχές εργαζομένων (benefits) και back-office υπηρεσίες.

Κατάθεση προς τον Γενικό Εισαγγελέα του Maine (Maine Attorney General) δείχνει ότι η Volvo Group North America ενημερώθηκε στα τέλη Ιανουαρίου πως δεδομένα εργαζομένων είχαν εκτεθεί μέσω συστημάτων που λειτουργούσε η Conduent.

Η γνωστοποίηση επιβεβαιώνει ότι επηρεάστηκαν 16.991 άτομα στις ΗΠΑ, συμπεριλαμβανομένων τριών στο Maine.

Οι επιθέσεις σε προμηθευτές (vendors) συχνά επηρεάζουν πολλούς πελάτες ταυτόχρονα, επειδή ο vendor φιλοξενεί/διαχειρίζεται κοινά συστήματα ή ροές δεδομένων.

Χρονοδιάγραμμα πρόσβασης: σχεδόν τρεις μήνες μέσα στα συστήματα

Σε επιστολή προς τους επηρεαζόμενους αναφέρεται ότι οι εισβολείς είχαν πρόσβαση στα συστήματα της Conduent από 21 Οκτωβρίου 2024 έως 13 Ιανουαρίου 2025 – μια περίοδο μηνών κατά την οποία «ρούφηξαν» αρχεία που συνδέονται με τα τρέχοντα ή πρώην προγράμματα υγείας (health plans) εργαζομένων.

Η Conduent λέει ότι ανακάλυψε την εισβολή τον Ιανουάριο 2025, «κλείδωσε» τα συστήματα και έφερε ερευνητές ψηφιακής εγκληματολογίας.

Η Volvo αναφέρει ως ημερομηνία επιβεβαίωσης ότι το εργατικό δυναμικό της επηρεάστηκε την 21 Ιανουαρίου 2026 – έναν ολόκληρο χρόνο αφότου η Conduent εντόπισε αρχικά την εισβολή – κάτι που υπογραμμίζει πόσο μπορεί να καθυστερήσει η αποσαφήνιση ενός vendor breach, μέχρι να διαπιστωθεί ποιοι επηρεάστηκαν και ποιοι πρέπει να ειδοποιηθούν.

Οι καθυστερήσεις σε περιστατικά τρίτων δεν σημαίνουν απαραίτητα «απόκρυψη»· συχνά οφείλονται στον δύσκολο συσχετισμό αρχείων, πελατών και υποχρεώσεων ειδοποίησης ανά Πολιτεία/κλάδο.

Ποια δεδομένα εκτέθηκαν και τι λέει η εταιρεία για κατάχρηση

Η επιστολή αναφέρει ότι εκτέθηκαν ονόματα, ενώ άλλα στοιχεία διαφέρουν ανά άτομο, χωρίς η Conduent να διευκρινίζει τι άλλο ακριβώς παραβιάστηκε.

Η Conduent δηλώνει ότι δεν έχει ενδείξεις ότι τα κλεμμένα δεδομένα έχουν χρησιμοποιηθεί μέχρι στιγμής, ωστόσο προσφέρει στους επηρεαζόμενους υπηρεσίες παρακολούθησης ταυτότητας (identity monitoring) – η «βιομηχανική» εκδοχή του να μοιράζεις ομπρέλες αφού έχει ήδη ξεκινήσει η βροχή.

Τα ενημερωμένα filings σε Πολιτείες υποδεικνύουν ότι η συνολική παραβίαση μπορεί να αφορά πλέον δεκάδες εκατομμύρια Αμερικανούς, καθώς εξετάζονται όγκοι δεδομένων.

Μια παραβίαση που «μεγαλώνει»: πιθανές επιπτώσεις σε δεκάδες εκατομμύρια

Η γνωστοποίηση της Volvo είναι μόνο ένα κομμάτι μιας παραβίασης που συνεχίζει να διογκώνεται. Πρόσφατες αναφορές δείχνουν ότι οι ρυθμιστικές αρχές αναθεωρούν σταθερά προς τα πάνω τα σύνολα θυμάτων, καθώς η Conduent και οι πελάτες της επεξεργάζονται «βουνά» δεδομένων. Ενημερωμένες καταθέσεις σε Πολιτείες υποδηλώνουν ότι η παραβίαση θα μπορούσε πλέον να επηρεάζει δεκάδες εκατομμύρια Αμερικανούς.

Αυτό αποδίδεται σε μεγάλο βαθμό στον ρόλο της Conduent στη διαχείριση συστημάτων που συνδέονται με Medicaid, επιδόματα ανεργίας, υπηρεσίες υποστήριξης τέκνων (child support) και παροχές εργοδοτών.

SafePay ransomware και το «χάος γνωστοποιήσεων»

Η εισβολή έχει συσχετιστεί δημόσια με την ομάδα ransomware SafePay, η οποία ισχυρίζεται ότι απέσπασε πολλαπλά terabytes δεδομένων, αν και η Conduent δεν έχει επιβεβαιώσει επίσημη απόδοση ευθύνης (attribution).

Αυτό που δεν αμφισβητείται είναι ότι οι επιτιθέμενοι παρέμειναν μέσα σε συστήματα που διαχειρίζονται από τα πιο ευαίσθητα προσωπικά δεδομένα της χώρας για σχεδόν τρεις μήνες και άφησαν πίσω ένα «κουβάρι» γνωστοποιήσεων, το οποίο συνεχίζει να ξετυλίγεται σε εταιρικούς και δημόσιους πελάτες.

Δεν είναι η πρώτη φορά: προηγούμενο περιστατικό τρίτου μέρους για τη Volvo

Η Volvo μπορεί να απέφυγε άμεση παραβίαση του δικού της δικτύου, όμως δεν είναι η πρώτη φορά που έρχεται αντιμέτωπη με παραβίαση τρίτου μέρους.

Πέρυσι είχε προειδοποιήσει εργαζομένους ότι προσωπικά δεδομένα εκτέθηκαν αφού εγκληματίες ransomware παραβίασαν τον σουηδικό προμηθευτή HR λογισμικού Miljödata, ο οποίος παρέχει συστήματα διαχείρισης εργατικού δυναμικού και αποκατάστασης (rehabilitation) που χρησιμοποιεί η αυτοκινητοβιομηχανία.

Το περιστατικό εκείνο, που αποδόθηκε από την ομάδα ransomware DataCarry, εξέθεσε πληροφορίες όπως πλήρη ονόματα και αριθμούς Social Security.

Πίνακας: Βασικά στοιχεία και χρονολόγιο του περιστατικού

| Στοιχείο | Λεπτομέρειες |

|---|---|

| Επηρεαζόμενοι (Volvo, ΗΠΑ) | 16.991 άτομα (3 στο Maine) |

| Περίοδος πρόσβασης εισβολέων | 21/10/2024 – 13/01/2025 |

| Εντοπισμός από Conduent | Ιανουάριος 2025 |

| Επιβεβαίωση Volvo (σύμφωνα με καταχώριση) | 21/01/2026 |

| Τύπος δεδομένων | Ονόματα (και άλλα στοιχεία που διαφέρουν ανά άτομο) |

Τι να κάνετε αν είστε εργαζόμενος/δικαιούχος: πρακτικά βήματα προστασίας

Σε παραβιάσεις που αφορούν αρχεία παροχών και προγράμματα υγείας, ο κίνδυνος δεν περιορίζεται σε spam.

Συχνά ακολουθούν στοχευμένες απάτες (phishing/smishing) που «πατάνε» πάνω σε αληθινά στοιχεία (όνομα, εργοδότη, ασφαλιστική σχέση) για να φανούν πειστικές.

Γι’ αυτό, αξίζει να κινηθείτε με συγκεκριμένο πλάνο, ακόμη κι αν «δεν υπάρχει ένδειξη κατάχρησης» σήμερα.

1. Ελέγξτε ειδοποιήσεις παροχών και ιατρικές χρεώσεις

- Ανασκοπήστε τα Explanation of Benefits (EOB) ή αντίστοιχες καταστάσεις.

- Ψάξτε για άγνωστες επισκέψεις, εξετάσεις ή συνταγές.

- Αν δείτε κάτι ύποπτο, επικοινωνήστε άμεσα με τον πάροχο/ασφαλιστικό φορέα.

2. Θωρακίστε την ψηφιακή σας ταυτότητα

- Ενεργοποιήστε MFA (όπου υπάρχει) σε email και λογαριασμούς παροχών.

- Αλλάξτε κωδικούς σε λογαριασμούς που σχετίζονται με HR/benefits και βάλτε μοναδικό password.

- Να είστε καχύποπτοι σε μηνύματα που ζητούν «επιβεβαίωση στοιχείων» ή περιέχουν link για «επείγουσα ενημέρωση παροχών».

3. Χρησιμοποιήστε σωστά το identity monitoring (και μην βασιστείτε μόνο σε αυτό)

Οι υπηρεσίες παρακολούθησης ταυτότητας βοηθούν, αλλά δεν πιάνουν τα πάντα και όχι πάντα έγκαιρα. Εξετάστε και πρόσθετα μέτρα, όπως ενισχυμένες ειδοποιήσεις από τράπεζες/πιστωτικούς οργανισμούς ή (όπου είναι διαθέσιμο) πάγωμα πιστωτικού προφίλ.

Πίνακας: Γρήγορο checklist ενεργειών

| Ενέργεια | Χρονισμός | Τι κερδίζετε |

|---|---|---|

| Έλεγχος EOB/κινήσεων παροχών | Άμεσα + μηνιαία | Έγκαιρος εντοπισμός ιατρικής απάτης |

| Αλλαγή κωδικών & ενεργοποίηση MFA | Εντός 24–72 ωρών | Μείωση κινδύνου account takeover |

| Εγγραφή/αξιοποίηση identity monitoring | Εντός 1 εβδομάδας | Ειδοποιήσεις για ύποπτη χρήση στοιχείων |

Αν είστε επιχείρηση, το περιστατικό είναι υπενθύμιση ότι το third‑party risk δεν είναι «χαρτούρα συμμόρφωσης». Ζητήστε σαφείς ρήτρες για χρόνο ειδοποίησης, δικαίωμα ελέγχου, τεχνικές απαιτήσεις (logging, κρυπτογράφηση) και αποδείξεις ελέγχων (π.χ. αναφορές αξιολόγησης).

Όσο περισσότερα δεδομένα benefits/ταυτοποίησης περνούν από τρίτους, τόσο πιο κρίσιμο γίνεται το data minimization και η χαρτογράφηση ροών δεδομένων, ώστε όταν «σκάσει» ένα συμβάν να ξέρετε γρήγορα ποιος επηρεάζεται και τι πρέπει να ειδοποιηθεί.