Ως κάποιος που παρακολουθεί στενά τον κόσμο της τεχνολογίας και της κυβερνοασφάλειας, έχω δει από κοντά πώς οι brute-force attacks έχουν εξελιχθεί σε μία από τις πιο διαδεδομένες μεθόδους που χρησιμοποιούν οι επιτιθέμενοι για να παραβιάσουν συστήματα.

Πρόκειται για μια τεχνική που συνδυάζει απλότητα και αποτελεσματικότητα, κάτι που την καθιστά ταυτόχρονα συναρπαστική και επικίνδυνη.

Σε αυτό το άρθρο, θα σου εξηγήσω αναλυτικά τι είναι μια επίθεση brute-force, πως λειτουργεί σε τεχνικό επίπεδο, ποιες είναι οι παραλλαγές της και πώς μπορείς να προστατευτείς από αυτήν.

Ετοιμάσου να βουτήξουμε βαθιά στον κόσμο της ψηφιακής ασφάλειας!

Ορισμός και βασική ιδέα

Ας ξεκινήσουμε από τα βασικά. Όταν μιλάμε για brute-force attack, αναφερόμαστε σε μια μέθοδο που βασίζεται στην ωμή υπολογιστική δύναμη για να σπάσει κωδικούς πρόσβασης, κρυπτογραφημένα δεδομένα ή άλλα συστήματα ασφαλείας.

Φαντάσου με έναν χάκερ που δοκιμάζει κάθε πιθανό συνδυασμό χαρακτήρων – γράμματα, αριθμούς, σύμβολα – μέχρι να βρει τον σωστό. Είναι σαν να προσπαθείς να ανοίξεις ένα λουκέτο δοκιμάζοντας όλους τους πιθανούς κωδικούς, από το 0000 μέχρι το 9999.

Η ομορφιά (ή ο κίνδυνος, ανάλογα την οπτική σου) αυτής της τεχνικής βρίσκεται στην απλότητά της. Δεν απαιτεί εξεζητημένες δεξιότητες ή βαθιά κατανόηση του στόχου. Αν έχεις αρκετό χρόνο και υπολογιστική ισχύ, θεωρητικά μπορείς να σπάσεις οτιδήποτε.

Βέβαια, στην πράξη, τα πράγματα δεν είναι τόσο απλά, και αυτό θα το δούμε παρακάτω.

Πως λειτουργεί σε τεχνικό επίπεδο

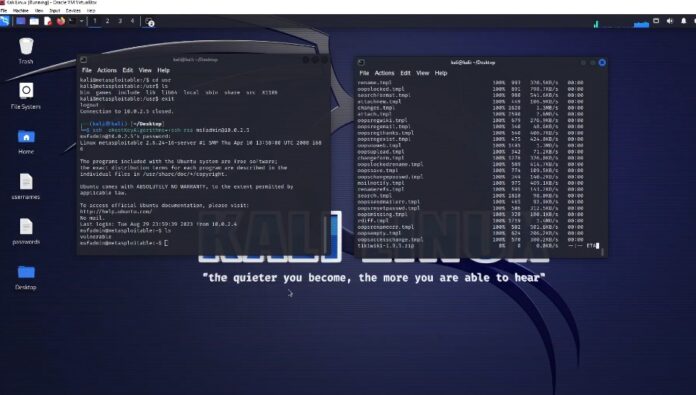

Ας γίνουμε λίγο πιο τεχνικοί. Μια επίθεση brute-force συνήθως εκτελείται με τη βοήθεια αυτοματοποιημένων εργαλείων ή σκριπτς που έχω δει να χρησιμοποιούνται ευρέως στον χώρο.

Αυτά τα προγράμματα δοκιμάζουν χιλιάδες ή και εκατομμύρια συνδυασμούς ανά δευτερόλεπτο, ανάλογα με τη διαθέσιμη υπολογιστική ισχύ.

Η διαδικασία βήμα-βήμα

- Συλλογή πληροφοριών: Ο επιτιθέμενος εντοπίζει το στόχο, π.χ. έναν λογαριασμό σε ιστοσελίδα ή έναν κρυπτογραφημένο φάκελο.

- Επιλογή εργαλείου: Εργαλεία όπως το John the Ripper, Hashcat ή Hydra είναι δημοφιλή για τέτοιες επιθέσεις. Τα έχω δοκιμάσει σε ελεγχόμενα περιβάλλοντα, και η ταχύτητά τους είναι εντυπωσιακή.

- Δημιουργία λίστας συνδυασμών: Εδώ χρησιμοποιείται είτε ένα προκαθορισμένο λεξικό (dictionary attack) είτε μια γεννήτρια που παράγει όλους τους πιθανούς συνδυασμούς (pure brute-force).

- Εκτέλεση: Το εργαλείο στέλνει τα δεδομένα στον στόχο, δοκιμάζοντας κάθε συνδυασμό μέχρι να πετύχει ή να εξαντληθεί η υπομονή του επιτιθέμενου.

Παράδειγμα κώδικα

Για να σου δώσω μια γεύση, ας πούμε ότι γράφω ένα απλό σκριπτ σε Python για να δοκιμάσω κωδικούς σε έναν τοπικό σέρβερ:

import itertools

import string

import requests

target_url = "http://example.com/login"

chars = string.ascii_lowercase + string.digits

max_length = 4

for length in range(1, max_length + 1):

for attempt in itertools.product(chars, repeat=length):

password = ''.join(attempt)

response = requests.post(target_url, data={'username': 'admin', 'password': password})

if "Login successful" in response.text:

print(f"Password found: {password}")

breakΑυτός ο κώδικας δοκιμάζει συνδυασμούς από γράμματα και αριθμούς μέχρι να βρει τον σωστό κωδικό. Φυσικά, σε πραγματικές συνθήκες, τα πράγματα περιπλέκονται με CAPTCHA, περιορισμούς σύνδεσης και άλλα μέτρα ασφαλείας.

Παραλλαγές της μεθόδου

Δεν είναι όλες οι brute-force attacks ίδιες. Έχω παρατηρήσει ότι οι επιτιθέμενοι προσαρμόζουν την τεχνική τους ανάλογα με τον στόχο και τους πόρους που διαθέτουν. Ακολουθούν οι πιο συνηθισμένες παραλλαγές:

Dictionary attack

Αντί να δοκιμάζουν τυχαίους συνδυασμούς, οι επιτιθέμενοι χρησιμοποιούν μια λίστα με κοινές λέξεις ή φράσεις (π.χ. “password123”, “admin”). Είναι πιο γρήγορο, αλλά λιγότερο αποτελεσματικό αν ο κωδικός είναι τυχαίος.

Hybrid attack

Εδώ συνδυάζεται το λεξικό με τυχαίες παραλλαγές, π.χ. προσθήκη αριθμών ή συμβόλων στο τέλος (“password123!”). Το έχω δει να λειτουργεί καλά σε κωδικούς που ακολουθούν προβλέψιμα μοτίβα.

Reverse brute-force

Αντί να μαντεύουν τον κωδικό για έναν χρήστη, δοκιμάζουν έναν κοινό κωδικό (π.χ. “123456”) σε πολλούς λογαριασμούς. Είναι ιδιαίτερα επικίνδυνο σε μεγάλες πλατφόρμες.

Distributed brute-force

Χρησιμοποιώντας botnets ή cloud υποδομές, οι επιθέσεις κατανέμονται σε πολλές συσκευές, αυξάνοντας την ταχύτητα και παρακάμπτοντας περιορισμούς.

Brute-force Attacks σε Hashes και κρυπτογραφημένα δεδομένα

Οι brute-force επιθέσεις δεν περιορίζονται μόνο σε απλές φόρμες σύνδεσης. Μια σημαντική κατηγορία είναι η επίθεση σε hash κωδικών και κρυπτογραφημένα δεδομένα. Εδώ, ο επιτιθέμενος δεν αλληλεπιδρά άμεσα με ένα σύστημα ελέγχου ταυτότητας αλλά προσπαθεί να αποκρυπτογραφήσει δεδομένα offline.

Τρόποι Επίθεσης σε Hashes

- Rainbow Tables – Προϋπολογισμένες λίστες hash για ταχύτερη αναζήτηση.

- Brute-force με εργαλεία όπως Hashcat – Δοκιμή συνδυασμών τοπικά ή στο cloud.

- Collision Attacks – Εύρεση δύο διαφορετικών εισόδων που δίνουν το ίδιο hash.

Προστασία

- Χρήση αλατιού (salting) στα hashes.

- Ισχυροί αλγόριθμοι hashing όπως bcrypt, Argon2.

- Περιορισμός προσπαθειών αποκρυπτογράφησης μέσω rate limiting.

Επιτάχυνση Brute-force επιθέσεων με GPUs και Cloud Computing

Οι επιτιθέμενοι χρησιμοποιούν εξειδικευμένο hardware για να αυξήσουν τη δύναμη των brute-force επιθέσεων. Οι GPUs είναι εξαιρετικά αποδοτικές στην ταυτόχρονη επεξεργασία πολλών συνδυασμών.

Μέθοδοι επιτάχυνσης

- Χρήση GPU clusters – Παράλληλη επεξεργασία hash κωδικών.

- Cloud Computing & Botnets – Διαμοιρασμός της εργασίας σε πολλαπλά συστήματα.

- ASICs για εξειδικευμένες επιθέσεις – Υπολογιστές σχεδιασμένοι αποκλειστικά για κρυπτογραφικές λειτουργίες.

Μέτρα Αντιμετώπισης

- Χρήση key stretching (π.χ., PBKDF2).

- Ανάλυση ασυνήθιστης δραστηριότητας σύνδεσης σε cloud υπηρεσίες.

Brute-force σε δίκτυα Wi-Fi και πρωτόκολλα επικοινωνίας

Τα Wi-Fi δίκτυα είναι συχνός στόχος brute-force επιθέσεων, κυρίως σε δίκτυα προστατευμένα με WPA/WPA2.

Τεχνικές Επιθέσεων

- Dictionary και brute-force επιθέσεις στα WPA Handshakes.

- Evil Twin Attack – Δημιουργία κακόβουλου Wi-Fi δικτύου για συλλογή κωδικών.

- PMKID Attack – Επίθεση σε WPA3 χωρίς την ανάγκη handshake interception.

Μέτρα Αντιμετώπισης

- Χρήση ισχυρών, μη προβλέψιμων κωδικών.

- Ενεργοποίηση WPA3 όπου είναι διαθέσιμο.

- Εφαρμογή MAC filtering και απόκρυψης SSID.

Ανίχνευση και αντίμετρα μέσω Machine Learning και AI

Η τεχνητή νοημοσύνη έχει αρχίσει να παίζει κρίσιμο ρόλο στην ανίχνευση brute-force επιθέσεων.

Χρήση AI για Ανίχνευση Επιθέσεων

- Αναγνώριση ανωμαλιών σε μοτίβα σύνδεσης.

- Εκπαίδευση μοντέλων Machine Learning για την ταξινόμηση ύποπτων αιτήσεων σύνδεσης.

- Χρήση Neural Networks για την πρόβλεψη και πρόληψη επιθέσεων σε πραγματικό χρόνο.

Μέτρα Αντίμετρα

- Χρήση συστημάτων SIEM με AI-driven ανάλυση.

- Αυτόματη απόκλιση λογαριασμών με ύποπτη δραστηριότητα.

- Δυναμική προσαρμογή κανόνων ασφαλείας μέσω machine learning feedback loops.

Η εξέλιξη των brute-force επιθέσεων απαιτεί διαρκώς πιο εξελιγμένα μέτρα άμυνας. Η εκμετάλλευση προηγμένων τεχνικών ανάλυσης και η αξιοποίηση AI μπορούν να παρέχουν αποτελεσματική προστασία έναντι τέτοιων επιθέσεων.

Πλεονεκτήματα και μειονεκτήματα

Από την εμπειρία μου, η μέθοδος αυτή έχει τα δυνατά και τα αδύνατα σημεία της. Ας τα δούμε αναλυτικά.

Πλεονεκτήματα

- Απλότητα: Δεν χρειάζεται να γνωρίζεις λεπτομέρειες για το σύστημα.

- Αποτελεσματικότητα: Με αρκετή υπολογιστική ισχύ, μπορεί να σπάσει σχεδόν οτιδήποτε.

- Ευελιξία: Προσαρμόζεται σε διαφορετικούς στόχους, από κωδικούς Wi-Fi μέχρι κρυπτογραφημένα αρχεία.

Μειονεκτήματα

- Χρόνος: Ένας πολύπλοκος κωδικός 12 χαρακτήρων μπορεί να πάρει χρόνια για να σπάσει.

- Ανίχνευση: Οι επαναλαμβανόμενες προσπάθειες ενεργοποιούν συχνά συστήματα ασφαλείας.

- Πόροι: Απαιτεί ισχυρό hardware, ειδικά για καθαρό brute-force.

Πραγματικά παραδείγματα και επιπτώσεις

Έχω δει τέτοιες επιθέσεις να χτυπούν από μικρές ιστοσελίδες μέχρι μεγάλες εταιρείες. Ένα κλασικό παράδειγμα είναι η παραβίαση λογαριασμών σε πλατφόρμες όπως το LinkedIn ή το Dropbox, όπου οι επιτιθέμενοι χρησιμοποίησαν κλεμμένες λίστες κωδικών για να δοκιμάσουν μαζικά συνδυασμούς.

Οι ζημιές; Απώλεια δεδομένων, οικονομικές απώλειες και φυσικά, τρωτότητες στη φήμη.

Σε προσωπικό επίπεδο, θυμάμαι έναν φίλο που έχασε τον λογαριασμό του σε ένα παιχνίδι επειδή ο κωδικός του ήταν “gamer123”. Μια απλή επίθεση λεξικού αρκούσε για να του κλέψουν τα πάντα. Αυτά τα περιστατικά με κάνουν να συνειδητοποιώ πόσο σημαντικό είναι να εκπαιδεύουμε τον κόσμο για την ασφάλεια.

Πως να προστατευτείς

Αν υπάρχει κάτι που έχω μάθει όλα αυτά τα χρόνια, είναι ότι η πρόληψη είναι ο καλύτερος σύμμαχός σου. Ακολουθούν μερικές πρακτικές συμβουλές για να θωρακιστείς από brute-force attacks:

Χρησιμοποίησε ισχυρούς κωδικούς

Ένας κωδικός με 12+ χαρακτήρες, που περιλαμβάνει κεφαλαία, μικρά, αριθμούς και σύμβολα, είναι σχεδόν αδύνατο να σπάσει με brute-force σε λογικό χρονικό διάστημα. Προσωπικά, προτιμώ φράσεις όπως “K@fe$2025!Mou”.

Ενεργοποίησε τον έλεγχο ταυτότητας δύο παραγόντων (2FA)

Ακόμα κι αν κάποιος βρει τον κωδικό σου, το 2FA προσθέτει ένα επιπλέον επίπεδο ασφάλειας. Το χρησιμοποιώ σε όλους μου τους λογαριασμούς, και σου το συνιστώ ανεπιφύλακτα.

Περιόρισε τις προσπάθειες σύνδεσης

Αν έχεις δικό σου σέρβερ ή ιστοσελίδα, ρύθμισε έναν μηχανισμό που κλειδώνει τον λογαριασμό μετά από 5-10 αποτυχημένες προσπάθειες. Εργαλεία όπως το Fail2Ban είναι χρυσός.

Παρακολούθηση και ενημερώσεις

Κράτα τα συστήματά σου ενημερωμένα και παρακολούθησε ύποπτη δραστηριότητα. Έχω δει πολλές επιθέσεις να αποτυγχάνουν απλά επειδή ο στόχος είχε καλό monitoring.

Η μελλοντική εξέλιξη των brute-force επιθέσεων

Κοιτάζοντας μπροστά, πιστεύω ότι οι brute-force attacks θα εξελιχθούν παράλληλα με την τεχνολογία. Με την άνοδο της κβαντικής υπολογιστικής, η ταχύτητα των επιθέσεων μπορεί να αυξηθεί δραματικά, θέτοντας νέες προκλήσεις στην κρυπτογραφία.

Από την άλλη, οι αμυντικές τεχνολογίες, όπως η τεχνητή νοημοσύνη για ανίχνευση ανωμαλιών, θα γίνουν πιο έξυπνες.

Προσωπικά, με ενθουσιάζει η ιδέα αυτής της “κούρσας εξοπλισμών” στον κόσμο της κυβερνοασφάλειας. Είναι ένα πεδίο που δεν σταματά ποτέ να με εκπλήσσει και να με κρατά σε εγρήγορση.

Συμπέρασμα

Οι brute-force attacks είναι μια υπενθύμιση ότι η ασφάλεια στον ψηφιακό κόσμο δεν είναι δεδομένη. Ως τεχνολογικός ενθουσιώδης, βρίσκω συναρπαστικό το πώς μια τόσο βασική ι σταδιακά εξελίχθηκε σε απειλή που δεν πρέπει να υποτιμούμε.

Με την κατάλληλη γνώση και τα σωστά εργαλεία, μπορούμε να προστατευτούμε αποτελεσματικά.

Εσύ τι μέτρα παίρνεις για να κρατήσεις τα δεδομένα σου ασφαλή; Πες μου τη γνώμη σου στα σχόλια – ανυπομονώ να συζητήσουμε!